Abfrage-Handler in iOS-Anwendungen implementieren

improve this page | report issueÜbersicht

Voraussetzung: Arbeiten Sie zuerst den Abschnitt CredentialsValidationSecurityCheck des Lernprogramms Abfrage-Handler implementieren durch.

Das Abfrage-Handler-Lernprogramm demonstriert einige zusätzliche Features (APIs) wie

die bevorrechtigte Anmeldung und Abmeldung sowie das bevorrechtigte Abrufen eines Zugriffstokens für einen Bereich

(login, logout und obtainAccessTokenForScope).

Anmeldung

In diesem Beispiel erwartet UserLogin, dass die Schlüsselwerte (key:values) username und password aufgerufen werden. Optional wird auch ein boolescher Schlüssel rememberMe akzeptiert, der

die Sicherheitsüberprüfung auffordert, sich diesen Benutzer für einen längeren Zeitraum zu merken, In der Beispielanwendung wird dieser boolesche Wert in Form eines Kontrollkästchens im Anmeldeformular erfasst.

Das Argument credentials ist ein JSONObject,

das username, password und rememberMe enthält:

self.submitChallengeAnswer(credentials);

Vielleicht möchten Sie ja, dass sich ein Benutzer ohne den Empfang einer Abfrage anmelden kann. Sie könnten beispielsweise eine Anmeldeanzeige als erste Anzeige der Anwendung einblenden oder eine Anmeldeanzeige nach der Abmeldung oder nach einem Anmeldefehler anzeigen. Diese Szenarien werden als bevorrechtigte Anmeldungen bezeichnet.

Sie können die API submitChallengeAnswer nicht aufrufen, wenn es keine zu beantwortende Abfrage gibt. Für solche Szenarien enthält das

SDK der Mobile Foundation die API login.

WLAuthorizationManagerSwift.sharedInstance().login(securityCheck: self.securityCheckName, credentials: credentials) { (error) in

if(error != nil){

print("Login Preemptive Failure: " + String(error!));

}

else{

print("Login Preemptive Success");

}

}

Wenn die Berechtigungsnachweise nicht stimmen, sendet die Sicherheitsüberprüfung eine Abfrage zurück.

Es ist die Verantwortung des Anwendungsentwicklers zu wissen, wann für eine bestimmte Anwendung

login und wann submitChallengeAnswer zu verwenden ist. Dazu kann der Entwickler

beispielsweise ein boolesches Flag definieren, z. B. isChallenged, und dieses auf true setzen,

wenn handleChallenge erreicht wird, oder das Flag in allen anderen Fällen (Fehler, Erfolg, Initialisierung usw.) auf

false setzen.

Wenn der Benutzer auf die Anmeldeschaltfläche (Login) klickt, kann dynamisch entschieden werden, welche API zu verwenden ist:

if(!self.isChallenged){

WLAuthorizationManagerSwift.sharedInstance().login(securityCheck: self.securityCheckName, credentials: credentials) { (error) -> Void in}

}

else{

self.submitChallengeAnswer(credentials)

}

Hinweis: Die

WLAuthorizationManager-APIlogin()hat einen eigenen Completion-Handler. Die relevanten MethodehandleSuccessoderhandleFailuredes betreffenden Abfrage-Handlers wird ebenfalls aufgerufen.

Zugriffstoken anfordern

Da diese Sicherheitsüberprüfung die Funktion RememberMe (in Form des booleschen Schlüssels

rememberMe) unterstützt, sollte sinnvollerweise überprüft werden,

ob der Client angemeldet ist, wenn die Anwendung gestartet wird.

Das SDK der Mobile Foundation stellt die API obtainAccessToken bereit, um den Server nach einem gültigen Token zu fragen:

WLAuthorizationManagerSwift.sharedInstance().obtainAccessToken(forScope : scope) { (token, error) -> Void in

if(error != nil){

print(“obtainAccessTokenForScope failed: “, error!)

}

else{

print(“obtainAccessTokenForScope success " + (token?.value)!);

}

}

Hinweis: Die API

LAuthorizationManagerSwift obtainAccessToken()hat einen eigenen Completion-Handler. Die MethodehandleSuccessoderhandleFailuredes betreffenden Abfrage-Handlers wird ebenfalls aufgerufen.

Wenn der Client bereits angemeldet ist oder erinnert wird (Zustand remembered), löst die API einen Erfolg aus. Wenn der Client nicht angemeldet ist, sendet die Sicherheitsüberprüfung eine Abfrage zurück.

Die API obtainAccessTokenForScope nimmt einen Gültigkeitsbereich (scope) auf. Der Bereich kann den Namen Ihrer

Sicherheitsüberprüfung haben.

Weitere Informationen zu Bereichen (scopes) enthält das Lernprogramm Autorisierungskonzepte.

Authentifizierten Benutzer abrufen

Die Methode handleSuccess des Abfrage-Handlers empfängt ein Verzeichnis success als Parameter.

Wenn die Sicherheitsüberprüfung einen authentifizierten Benutzer (AuthenticatedUser) definiert, enthält dieses Objekt die Eigenschaften des Benutzers. Mit handleSuccess können Sie den aktuellen Benutzer speichern.

override open func handleSuccess(successResponse: [NSObject : AnyObject]!) {

self.isChallenged = false

self.defaults.setObject(successResponse![“user"]!["displayName"]! as! String, forKey: "displayName")

}

Hier hat success einen Schlüssel mit der Bezeichnung

user, der wiederum ein Verzeichnis enthält, das den authentifizierten Benutzer (AuthenticatedUser) repräsentiert.

{

"user": {

"id": "john",

"displayName": "john",

"authenticatedAt": 1455803338008,

"authenticatedBy": "UserLogin"

}

}

Abmeldung

Das SDK der Mobile Foundation stellt eine API logout für die Abmeldung bei einer bestimmten Sicherheitsüberprüfung bereit.

WLAuthorizationManagerSwift.sharedInstance().logout(securityCheck: self.securityCheck){ (error) -> Void in

if(error != nil){

print("Logout Failure: " , error!)

}

}

Beispielanwendungen

Zu diesem Lernprogramm gibt es zwei Beispiele:

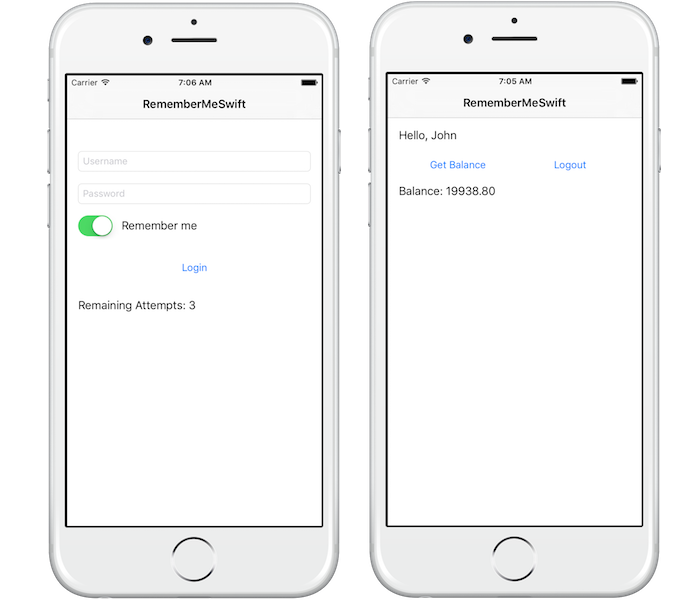

- PreemptiveLoginSwift: Diese Anwendung wird immer mit einer Anmeldeanzeige gestartet, die die API

loginfür bevorrechtigte Anmeldung verwendet. - RememberMeSwift: Diese Anwendung hat ein Kontrollkästchen Remember Me. Wenn die Anwendung das nächste Mal geöffnet wird, kann der Benutzer die Anmeldeanzeige umgehen.

Beide Beispiele verwenden dieselbe Sicherheitsüberprüfung UserLogin des Adapter-Maven-Projekts SecurityCheckAdapters.

Klicken Sie hier, um das Maven-Projekt SecurityCheckAdapters herunterzuladen.

Klicken Sie hier, um das Projekt “Remember Me” herunterzuladen.

Klicken Sie hier, um das Projekt “Preemptive Login” herunterzuladen.

Verwendung des Beispiels

Anweisungen finden Sie in der Datei README.md zum Beispiel.

Benutzername und Kennwort für die App müssen übereinstimmen, z. B. “john”/”john”.

Inclusive terminology note: The Mobile First Platform team is making changes to support the IBM® initiative to replace racially biased and other discriminatory language in our code and content with more inclusive language. While IBM values the use of inclusive language, terms that are outside of IBM's direct influence are sometimes required for the sake of maintaining user understanding. As other industry leaders join IBM in embracing the use of inclusive language, IBM will continue to update the documentation to reflect those changes.